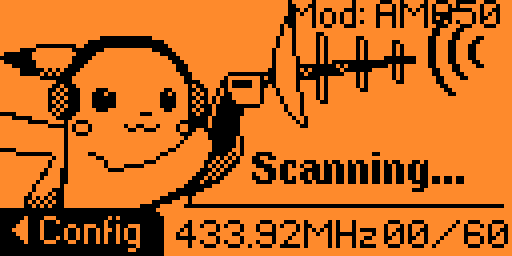

Identificando mascotas con Flipper Zero

El chip que se suele poner a perros, gatos y hurones, es un pequeño dispositivo…

Flipper Zero y cuestiones legales

Flipper Zero es un producto que cualquiera puede comprar, y no se está haciendo nada…

Flipper Zero: lo de las gasolineras

Se ha difundido últimamente en redes sociales un vídeo de unos rusos modificando el panel…

Las estafas piramidales o esquemas Ponzi

Los esquemas Ponzi, también conocidos como "esquemas de pirámide", son estafas financieras que prometen altos…

¿Qué es CWE?

CWE (Common Weakness Enumeration) es una lista de debilidades de seguridad comunes que afectan a…

Ataques de redirección abierta

Un ataque de redirección abierta es un tipo de vulnerabilidad que se encuentra en algunos…

Ataques al protocolo RPC

El Protocolo de Llamada Remota (RPC, por sus siglas en inglés) es una tecnología que…

Flipper Zero

Flipper Zero es un dispositivo de seguridad cibernética diseñado para desarrollo de aplicaciones de seguridad,…

Vishing crypto

El vishing, también conocido como "phishing por voz", es una técnica de fraude que implica…

La martingala en el trading crypto

La martingala es una estrategia de juego que consiste en doblar la apuesta cada vez…